Содержание

Цифровая гигиена многим еще в новинку, хотя смартфоны давно стали нашими спутниками и мы понимаем, какой объем информации доверяем этим устройствам. Это наше общение, фотографии, данные банковских карт. Но встречается мнение, что защищать смартфон сложно, трудоемко и его все равно при желании взломают. У меня есть уверенность, что такие мысли высказывают те, кто сделал своим бизнесом мошенничество и взлом чужих устройств, либо это происходит от какого-то недомыслия и банальной лени. В наших руках не просто средоточие всего, что мы делаем, этот инструмент также способен обеспечить достойную защиту всей информации. Как давний пользователь линейки смартфонов Samsung расскажу на примерах, как можно обеспечить максимальную безопасность своих данных и избежать проблем в будущем. На сегодняшний день в линейке Galaxy предлагается максимальный уровень защиты данных, но многие советы применимы для любого смартфона.

Слабым звеном в защите данных является сам пользователь. Это мы даем мошенникам доступ к нашим устройствам, помогаем их взломать и всячески поощряем, в том числе отсутствием минимального желания защитить свои данные. Давайте посмотрим, как легко и просто защитить себя и своих близких от потенциальных проблем.

Выбор производителя устройства — скрытая угроза

Почти никто не задумывается, что разные производители смартфонов могут сильно различаться в том, что они ставят на свои устройства и как зарабатывают деньги. Покупая смартфон от безызвестной компании, вы можете получить встроенный софт, что следит за вами либо в какой-то момент начинает от вашего имени отправлять платные SMS. Что хуже, не всегда понятно, в случае с SMS это можно увидеть и осознать, а вот в первом случае утечка ваших данных может быть скрытой долгое время. Такое качество продукта, как безопасность, большинством ставится на одно из последних мест при выборе смартфона, никто не задумывается о том, какими средствами защиты обладает устройство.

На мой взгляд, есть несколько советов, что помогут избежать проблем того или иного рода. Перечислю их списком:

- Нельзя покупать смартфон неизвестной компании, тем более на онлайн-площадке из Китая — это лотерея в части безопасности того, что вы получите изначально.

- Важно до покупки узнать о политике обновлений, как часто выходят обновления безопасности Android для этого производителя — в Google их выпускают ежемесячно, но не все производители могут себе позволить обновлять устройства так часто, некоторые компании никогда этого не делают.

- Никогда нельзя покупать смартфон с рук, в нем может быть активирована защита, как результат, продавец будет иметь возможность удаленно его заблокировать. Мошенники часто шантажируют этим покупателей и вымогают деньги.

- Ориентируйтесь на то, какому производителю вы доверяете, в моем случае это Samsung, так как никаких проблем за многие годы не испытывал — мои смартфоны не подхватывали вирусы, их содержимое не шифровали программы-вымогатели, а мои данные не взламывали, хотя многократно пытались это сделать.

Первоначальная настройка — что нужно обязательно сделать

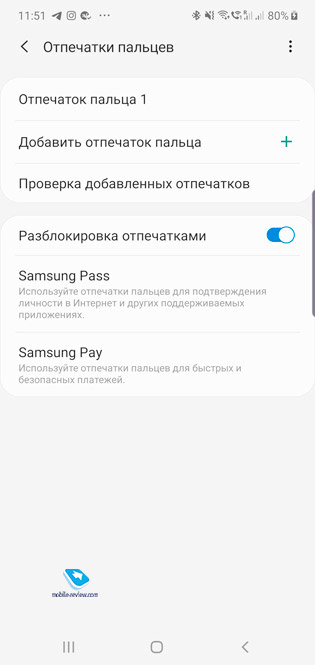

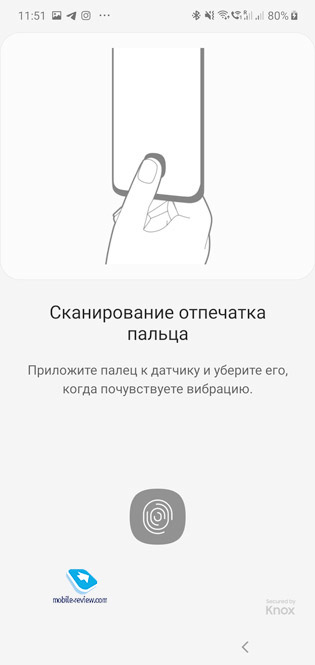

При первоначальной настройке смартфона вам предлагают установить различные уровни защиты, большинство выбирает не самые сложные варианты, что может стать лазейкой для тех, кто получит физический доступ к вашему аппарату. Начну с простого и очевидного — биометрия обладает достаточным уровнем защиты, например, датчик отпечатка пальца крайне сложно подделать. Современные датчики таковы, что вне зависимости от их типа и расположения они обеспечивают отличный уровень защиты. Например, в моем Galaxy Note10+ датчик встроен в экран, у него есть дополнительные уровни защиты, когда сенсор определяет, что именно прикладывают к экрану — палец, пленку, силиконовый муляж вашего пальца. Понятно, что реагировать экран будет только на палец, все остальные варианты отметаются. Чтобы обойти эту защиту, взломщикам понадобится воссоздать ваши пальцы и сделать их живыми, что маловероятно. Шутки про то, что можно заставить приложить свой палец и так телефон разблокируют, имеют под собой основания. Но и для этого в Samsung предусмотрели варианты защиты, о них позднее.

Распознавание лица представлено в двух вариантах — ускоренное (менее защищенное), а также обычное. Во втором варианте нет никакой возможности обмануть систему с помощью фотографии или видео, аппарат просто не отреагирует на такие изображения. Да и в первом варианте это ровно так же, так как система постоянно дорабатывается и изменяется, чтобы все появляющиеся способы обхода защиты были учтены. Это один из факторов, почему важно обновлять свой смартфон, в обновлениях содержатся важные компоненты защиты.

Графический ключ также вполне надежен, если только вы не используете что-то, типичное для всех, каждая дополнительная точка — это повышение уровня надежности ключа. Цифровой код не так удобен, но с точки зрения безопасности хорош.

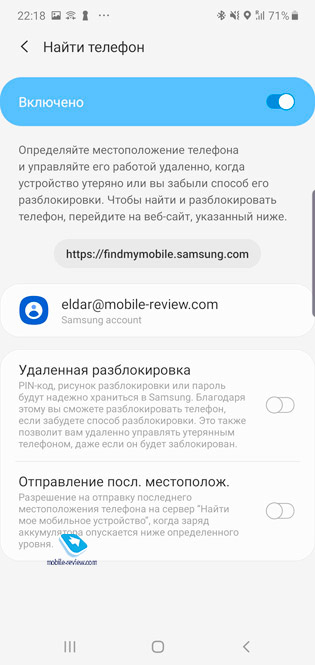

Итак, вы настроили пароль (графический ключ), а также один из биометрических способов разблокировки. Но вот дальше многие прекращают настройку и начинают пользоваться новым смартфоном. Это одна из типичных ошибок. Вам необходимо настроить “Поиск телефона”, эта функция важна не только когда вы потеряли аппарат дома, но пригодится, если кто-то его украдет или вы его где-то забудете. У вас появится возможность его удаленно заблокировать или увидеть, где он находится. Также никто не сможет активировать аппарат, сбросить данные без доступа к вашей учетной записи. Настраиваем Samsung Account, включаем поиск телефона.

Можно настроить аппарат так, чтобы он передавал свои последние координаты при достижении определенного уровня заряда батареи. Это удобно сделать в случае, если телефоном пользуется ваш ребенок. Также с помощью этой функции вы можете удаленно разблокировать аппарат, если вы настроили эту функцию.

Пожалуйста, не настраивайте ваш смартфон на ходу, выпишите ваши пароли, не рассчитывайте на свою память, она имеет свойство подводить, особенно людей в возрасте. Единожды заблокировав аппарат, вы имеете шанс не разблокировать его самостоятельно — это, кстати, причина, почему многие пожилые люди отказываются от защиты — "у нас нечего красть!". Ошибочное мнение, так как на счете оператора у вас уже есть деньги, и их вполне достаточно, чтобы сделать вас мишенью мошенников всех мастей.

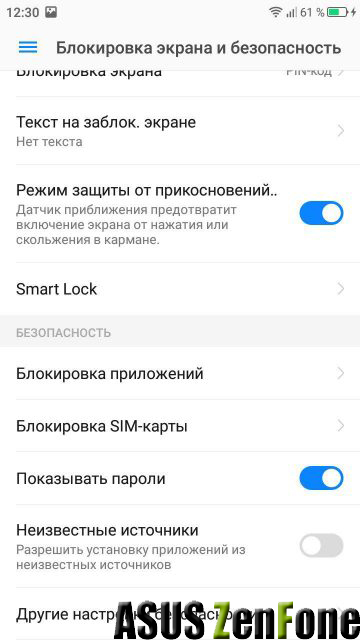

Последнее, но совершенно неочевидное — вам нужно защитить свою SIM-карту, именно на ней лежат деньги вашего баланса у оператора. Многие защищают свои смартфоны, но SIM-карту никак не трогают. И в результате, когда телефон теряют или его крадут, SIM-карта используется до момента, пока счет не уходит в минус. В роуминге это может происходить с задержкой. У моего коллеги так украли телефон в баре где-то в старом городе Барселоны, к утру задолженность счета составила порядка 20 тысяч рублей. А все оттого, что SIM-карта не была защищена. Поставьте на SIM-карту PIN-код, этого будет достаточно для всех потенциальных угроз. В том числе и для попыток клонировать вашу карту, пока вы отвлеклись от своего аппарата или оставили его в чужих руках.

Добровольные помощники — не дайте шанс мошенникам

У меня есть для вас плохие новости, доверять чужим людям свой телефон нельзя. Запомните это как отче наш, никогда не отдавайте в чужие руки свой телефон, тем более если вы не видите его. Дети, внуки и другие родственники в список подозреваемых не входят, хотя жены и мужья, бывает, считают ровно иначе, но тут, видимо, вопрос в том, что они друг другу уже как чужие.

Ваш телефон — это ваша зона ответственности. Нельзя давать другим людям доступ к смартфону, нельзя его разблокировать и позволять что-то делать. Вы сами даете лазейку, чтобы вам могли поставить все что угодно, и вы просто не контролируете этот процесс. Расскажу историю, которая произошла с популярным телеведущим, который вовсе не далек от мира технологий. Подруга семьи рассказала о том, что за ней следили и ей помогла какая-то программа, что поставили на ее смартфон. И тут же предложила поставить такую же программу, на что мои знакомые согласились. Как результат, какое-то время их “подруга” получала их фотографии, переписку и погрузилась в их личную жизнь, сливала за деньги детали чужой жизни в желтую прессу. Это вполне реальная история, которая кажется немыслимой для любого человека, кто немного следит за своей безопасностью. Хотели мои знакомые, чтобы их фотографии стали достоянием публики? Точно нет. Да и мне не хочется, чтобы изображения из Галереи улетели куда-то, хотя в них нет ничего этакого.

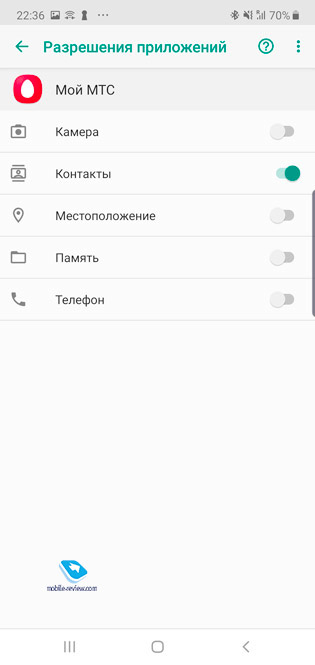

Но если с другими людьми многие понимают свои риски, то доверие к программам находится на ином уровне. Мы не привыкли читать лицензионные соглашения и по умолчанию соглашаемся со всем. Ровно так же происходит и с программами, когда мы ставим их на свой смартфон. Для меня остается тайной, зачем приложению “Фонарик” нужен доступ к моим контактам, геопозиции и другим данным. Ничего, кроме того, что он следит за мной, на ум не приходит.

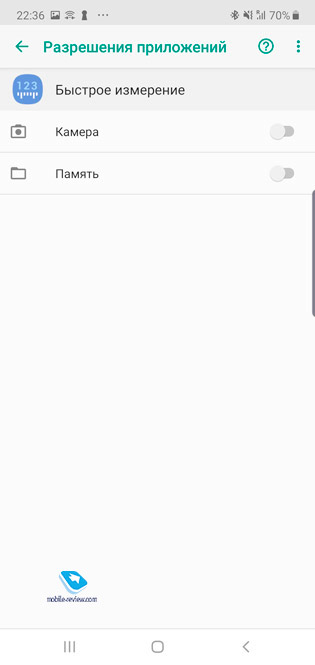

При установке приложений смартфон предупреждает о том, к каким сервисам и данным оно получает доступ. Вы можете запретить доступ к тем или иным данным, ограничить их, и иногда это имеет смысл — как в случае фонарика. В информации о приложении вы можете увидеть те разрешения, что ему выданы. Это можно сделать и после установки, в этом нет никаких проблем, вы всегда контролируете то, что происходит на вашем устройстве.

Например, в приложении оператора я оставил доступ к контактам, но убрал все остальные разрешения, они приложению не нужны и не влияют на его работу. При необходимости эти разрешения можно дать позднее. Поэтому во всех случаях, когда вы сомневаетесь в чем-то, запрещайте приложению доступ к тем или иным данным. Поломать что-то безвозвратно таким образом вы не сможете, это всегда можно исправить.

Взлом телефона и обновления безопасности — что к чему

Некоторые самоделкины любят возиться со своим смартфоном, получать root-доступ и ставить альтернативные прошивки. И это в определенном возрасте может быть очень интересно, даже порой увлекательно. Но также как с добровольными помощниками, гоните таких кулибиных в шею, вам нужен рабочий инструмент, в котором ни одна из его частей не скомпрометирована. Вы всегда должны понимать, что было сделано с вашим смартфоном, осознавать все риски. Самоделкины не всегда это знают сами, но проповедуют, что с другой прошивкой все станет заметно лучше. Обычно устройство начинает работать плохо, страдает радиочасть, какие-то базовые функции, плюс вы теряете официальную гарантию, вам откажут в ремонте и сервисном обслуживании. Вам это нужно?

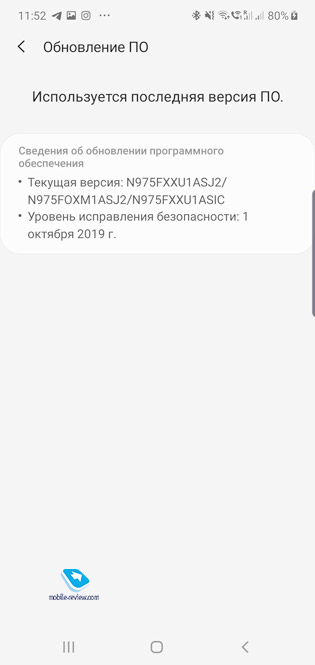

Теперь пару слов о такой стандартной функции, как обновление прошивки. Как правило, смартфон сам определяет появление нового софта, загружает его и обновляется (все зависит от ваших настроек). Многие люди отключают обновления, хотя это глупо — вы получаете обновление в области безопасности, это закрытие тех дырок, что нашел Google в предыдущий месяц. И правильно обновлять свой телефон, плюс время от времени вы получаете улучшение тех или иных возможностей. Нет ни одной причины, по которой не нужно обновлять свой смартфон, это тоже часть цифровой гигиены. Вам нужно следить за актуальностью софта.

У того же Samsung мне нравится, что обновления безопасности смартфоны получают очень быстро, их не нужно ждать месяцами. Также модели поддерживаются как минимум несколько лет. Обновляется софт и на новые версии OneUI, политика компании в этой области претерпела большие изменения в начале 2018 года.

Ни одного доказанного факта удаленного взлома смартфонов Samsung не существует, все истории, когда пользователи сталкивались со взломом, произошли с их непосредственным участием, например, они поставили программу-защитник от взлома. Как правило, мошенники вас стараются “защитить”, но от такой защиты становится очень горько. Это могут быть программы-вымогатели, что шифруют ваши данные, а вы соглашаетесь с этим. Такой софт нужно поставить руками, дать доступ к памяти и еще согласиться со всем, что вам предлагают. Это многократные нажатия на кнопку ОК или Да, одним словом, всегда есть возможность остановиться, но люди этого не делают — они не знают основ цифровой гигиены, а отсюда страх быть обманутыми — идеальная аудитория для мошенников.

Защищенная папка или KNOX — ваше “золото” под замком

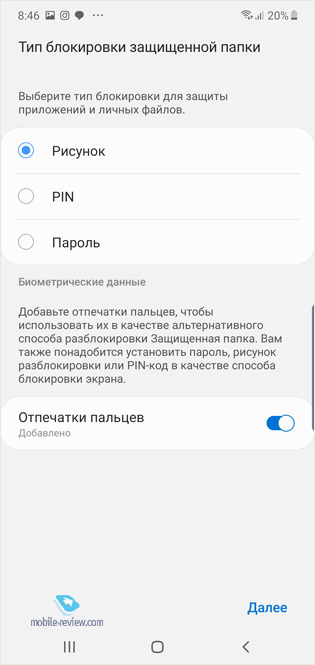

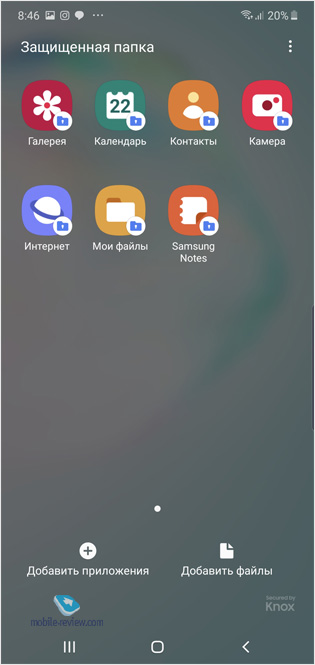

В смартфонах Samsung есть дополнительный уровень защиты, который невидим извне. У вас есть защищенная папка, которую можно скрыть отовсюду, и только вы будете знать, что внутри скрывается условный второй смартфон. Тут вы можете хранить не только фотографии, файлы, но и дубликаты программ, причем с другими аккаунтами. Это фактически второй смартфон, причем эта область памяти зашифрована иначе, чем основная память: даже взломав основную память, невозможно будет получить доступ к этой области памяти. Ни одного подтвержденного взлома KNOX за все время существования этой технологии не было, а среди бизнес-пользователей — полицейские управления в США и Европе, банки и другие организации, что пекутся о безопасности данных.

Также защищенная папка — это выход из ситуации, когда вас заставляют разблокировать ваш аппарат. Например, это может произойти на границе какой-либо страны, и вы это сделаете. Но все ваши чувствительные данные будут скрыты, никто не увидит их и даже не догадается, что они там есть. Вы можете установить отдельный пароль на защищенную папку или использовать биометрию, например, не основной отпечаток пальца.

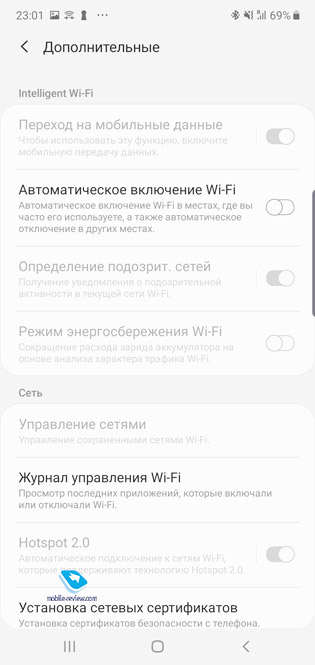

Также ваш смартфон может определять подозрительные Wi-Fi-сети и предупреждать вас.

Никто кроме нас — короткие наставления по безопасности смартфона

В ваших руках не просто смартфон, это сложнейшее устройство, в котором сосредоточены новейшие технологии, в том числе в области защиты информации. Чтобы чувствовать себя безопасно, нужно только включить/настроить эти возможности, а затем следовать простым правилам, что изложены выше. Обновлять раз в месяц софт, не попадаться на удочку сердобольных “помощников”, которые хотят что-то установить на ваше устройство. Никто, кроме вас, не заинтересован в вашей безопасности, это ваша задача. И не нужно бояться, что вы сделаете что-то не то, смартфоны очень дружелюбны, и разобраться в любых функциях не составит особого труда. Не нужно бояться страшных хакеров, которые удаленно могут взломать любой смартфон, для линейки Galaxy это сказка, не имеющая под собой никаких фактов. Ставить или нет дополнительно антивирус — на ваше усмотрение, встроенных функций защиты в линейке Galaxy столько, что еще один уровень защиты не нужен, тем более что в системе уже есть антивирус. Но если вы захотите это сделать, то никаких проблем не испытаете, у вас есть такая возможность. На производительности устройства это также не скажется.

Волков бояться — в лес не ходить. Не бойтесь защитить свои данные, это несложно. Но еще до покупки устройства задумайтесь, насколько ценны и важны для вас эти данные, как вы планируете их защищать. И если для вас это ценно, то имеет смысл выбирать производителя, что создал такую эшелонированную оборону. Для меня это линейка Galaxy, так как она на данный момент обеспечивает наилучший уровень защиты от любых внешних угроз.

Безопасность Android не должна восприниматься как должное. Будучи наиболее широко используемой платформой для смартфонов во всем мире, это заманчивая цель для злоумышленников и все пользователи должны следовать, по крайней мере, основным методам безопасности Android .

Люди, использующие устройства Android, сталкиваются с широким спектром угроз безопасности:

- Потери данных

- Кражи личных данных

- Взломанных учетных записей

- Скомпрометированной финансовой информации и даже кражи ваших Andro >

Настройка функций безопасности Android

Мы перейдем от базовых настроек безопасности к более продвинутым настройкам по мере продвижения по этой статье.

Это базовый уровень безопасности для Android, который вы можете настроить для предотвращения физического доступа к вашему устройству. У вас есть следующие варианты выбора.

- Нет — блокировка устройства отсутствует.

- Проведите пальцем — Опять же, нет блокировки. Вам просто нужно прокрутить, чтобы перейти на главный экран.

- Шаблон — Настройте блокировку рисунка на устройстве. При настройке вам придется дважды нарисовать рисунок. Вы должны знать, что очень простые шаблоны можно просто понять, посмотрев на пятна на экране. Несколько перекрывающихся узлов могут затруднить распознавание начального и конечного узлов и сделать ваш шаблон более сложным. Вы можете обойти блокировку паттерна если вы заблокированы, но это решительный шаг и не рекомендуется брать на какое-либо устройство, которое не является вашим собственным.

- Pin — вы можете установить цифровой замок на устройстве. Длина замка не менее 4 цифр, но мы рекомендуем увеличить количество цифр. Как и обычные рекомендации по номерам контактов, не используйте дни рождения, юбилеи и другие даты личного значения в качестве штыря. В эпоху социальных сетей становится слишком легко узнать даты, которые важны для кого-то.

- Пароль — Настройте пароль для устройства длиной не менее 4 цифр. Пароли часто рекомендуются иметь длину 8 или более и эта мера предосторожности также применяется здесь. Вы можете использовать цифры и символы, чтобы сделать их более безопасными.

Мои личные предпочтения касаются блокировки шаблонов, поскольку они просты в использовании и обеспечивают достойный уровень безопасности Android. Посмотрите, что работает лучше всего для вас и настройте его!

Если на вашем устройстве имеется считыватель отпечатков пальцев, вы можете настроить его как пароль для своего устройства. Являясь постоянным пользователем этой функции на своем S6, я бы сказал, что это самый удобный способ доступа к вашему устройству.

Для этого вы можете перейти к «Nexus Imprint» в разделе «Безопасность» и следовать экранным шагам, чтобы ваш отпечаток был зарегистрирован на устройстве. В следующий раз, когда вы захотите войти в систему, просто держите палец на читателе и вы в нем!

Функция Smart Lock позволяет настроить устройство для поиска определенных ситуаций и оставаться разблокированным. Вы можете включить или отключить функцию Smart Lock в меню «Настройки»> «Безопасность»> «Доверенные агенты» (в разделе «Дополнительно») . У вас есть следующие настройки для настройки смарт-блокировки.

- Обнаружение тела — Вы можете включить эту настройку, чтобы позволить устройству идентифицировать, когда вы его переносите и оставаться разблокированным. Он блокируется, когда вы не держите его в руках.

- Надежные места — Вы можете найти места на Картах Google, которые вы хотите считать «доверенными» и устройство останется там разблокированным.

- Доверенные устройства — Позвольте вашему устройству Andro >

Приложения требующие определенных специальных разрешений будут перечислены в разделе «Администраторы устройств». Нажмите на приложение, чтобы узнать какие разрешения оно запрашивает и хотите ли вы, чтобы это приложение могло иметь это разрешение.

Вам необходимо включить «Android Device Manger», поскольку он позволяет удаленно стереть и заблокировать ваше устройство если оно украдено или потеряно.

Включение «Android Pay» в качестве администратора устройства будет налагать определенные ограничения на PIN-коды и пароли, которые вы можете использовать на устройстве.

Включение шифрования на вашем устройстве Android гарантирует, что данные не находятся в читаемой форме, когда устройство заблокировано. Это отлично обеспечивает безопасности данных вашего Android-устройства. После его разблокировки данные дешифруются и используются.

Некоторые устройства, такие как мой Nexus 9, по умолчанию зашифрованы. Другие устройства могут иметь возможность включить его. Включите эту функцию для дальнейшего повышения безопасности Android.

Вы можете использовать эту функцию, чтобы привязать текущий экран на своем устройстве пока не открепите. Вы можете запросить проверку пароля, когда экран не будет добавлен. Шаги по подключению экрана не являются наиболее интуитивными, хотя в качестве меры безопасности его можно использовать для ограничения доступа только к одному экрану вашего устройства.

Как подключить экран к Android-устройству?

- Включить привязку экрана в разделе «Настройки»> «Безопасность»> «Экранное соединение».

- Откройте экран, который вы хотите вывести.

- Сенсорный Обзор (меню быстрого переключения приложений)

- Проведите пальцем вверх и коснитесь значка pin-кода внизу

Как открепить закрепленный экран?

Примечание. Фиксирование экрана может не ограничивать пользователя одним экраном, а скорее одним приложением. Например, привязка экрана безопасности в настройках Android позволяет мне перемещаться по всем настройкам, но не позволять мне это делать за пределами настроек.

Доверенные учетные данные используются приложениями и браузерами, обменивающимися через интернет для проверки подлинности сервера, с которым они соеденяются. Эти учетные данные не позволяют создать какой-либо другой сервер в качестве аутентичного сервера и гарантируют, что любые данные, отправляемые приложениями или браузерами, переходят по назначению.

Обычно вам не нужно входить в доверенные учетные данные и делать что-либо, особенно в разделе «Система». В разделе «Пользователь» перечислены учетные данные, которые вы могли бы добавить, если они есть. Вы должны убедиться, что учетные данные, добавленные вами вами, действительно заслуживают доверия.

Это приложения у которых есть разрешение контролировать использование вашего приложения на устройстве. Они могут отслеживать и регистрировать, какие приложения используются, когда и как долго и т. д. Обычно в этом списке будут сервисы Google Play и Play Store. Если вы не устанавливаете приложение для отслеживания вашего использования, никакие другие приложения не должны отслеживать его.

- Отключите «Сделать узор видимым», чтобы скрыть шаблон от посторонних глаз при разблокировке устройства.

- Отключить «Сделать доступными пароли», чтобы они были скрыты при разблокировке устройства.

- Отключить «Неизвестные источники», чтобы предотвратить загрузку приложений и APK ( что такое APK? ) Из других источников, кроме Play Store.

- Включите «Кнопка питания мгновенно блокирует», чтобы немедленно заблокировать устройство при нажатии кнопки питания.

Держите свою учетную запись Google в безопасности — Android-устройство защищено так же, как ваша учетная запись Gmail, связанная с устройством. Обеспечение безопасности вашей учетной записи Google поможет сохранить безопасность вашего смартфона. Кроме того, если вы заблокированы из своего устройства по какой-либо причине то можете использовать информацию учетной записи, чтобы проверить свою личность и разблокировать устройство.

Вам следует отключить параметры разработчика, если вы не используете устройство Android для разработки приложений.

Депутаты Госдумы одобрили поправку, которая обязывает операторов сотовой связи в течение трех лет хранить информацию об абонентах, их звонках, переданных сообщениях и изображениях. Учитывая недавний скандал со взломом аккаунтов Telegram у нескольких активистов, все более актуальным становится вопрос о том, как можно сохранить конфиденциальность своего общения. Ресурс The Insider попробовал разобраться с тем, как защитить свой смартфон от взлома, слежки или прослушки.

Обладателям смартфонов приходится защищать сразу несколько аспектов своей конфиденциальности: через телефон можно следить за вашими перемещениями, можно прослушивать ваши разговоры, можно читать вашу переписку и получать данные, хранящиеся на вашем устройстве.

Свобода передвижений

«Звонки с телефонов любой степени навороченности все равно идут через оператора сотовой связи, и ничто технически не мешает ему записывать их и отслеживать ваше местоположение, – говорит Семен Юлаев, программист из «Либертарной технологической группы» – коллектива, помогающего гражданским активистам устанавливать безопасное программное обеспечение, — на смартфонах обычно установлена тонна дополнительных программ, которые могут сливать через интернет чёрт знает что чёрт знает куда. Владелец смартфона обычно оставляет гораздо больше следов в соцсетях, чекинится где попало, постит фотки в инстаграм и т.д».

Самому оператору не так интересно следить за вами (разве что для того, чтобы присылать вам контекстную рекламу – скажем, вы проходите мимо какого-то кафе и вам в этот момент приходит SMS с предложением его посетить). Зато данными оператора могут воспользоваться спецслужбы, причем вполне легально – через систему СОРМ-2 они имеют прямой доступ к данным, получаемым от оператора.

Если за вашим телефоном следят, в поле зрения правоохранителей попадает не только ваш аппарат, но и телефоны, часто находящиеся рядом с ним. Соответственно, непригодной является схема, при которой две трубки – «публичная» и «секретная» – часто включены одновременно. Желающие ходить с двумя телефонами должны аккуратно комбинировать режимы их поочередного включения, дабы не быть раскрытыми.

Также не имеет большого смысла менять SIM-карты или, наоборот, трубки – если вы хотя бы раз вставите вашу сим-карту в другую трубку, то в системе эта трубка тоже будет с вами ассоциирована, и наоборот – если вы в свою трубку вставите в другую симку, то система эту сим-карту будет ассоциировать с вами.

Слежка за вашим мобильником означает, что, например, если вы пришли на встречу, следящим за вами будет известны все мобильные аппараты, лежащие в карманах у ваших собеседников. Приложения, позволяющие искажать локацию, для конспирации бесполезны: они обманывают ваш смартфон, но не вашего сотового оператора.

Вынимание батареи – проверенный способ избежать отслеживания перемещений. Также в продаже есть чехлы для мобильных и одежда с карманами, блокирующая сотовый сигнал. Батарею из мобильного в этом случае вынимать не нужно. Но, перед использованием, стоит протестировать – действительно ли аппарат, находящийся в чехле, оказывается вне зоны действия сети.

Свобода телефонных переговоров

Существует оборудование и для дистанционного подслушивания разговоров (помимо спецслужб, такого плана техника вполне может быть и в частных руках), теоретически мобильник можно использовать как скрытый и управляемый на расстоянии диктофон. Причем, чтобы услышать ваш разговор, вас не обязательно слушать в режиме реального времени, достаточно просто записывать все разговоры.

И уж тем более ваш разговор может быть записан, когда вы сами звоните по телефону. Вопреки расхожему мнению, щелчки или эхо в трубке могут означать любые проблемы с сотовой связью, и вряд ли означают прослушку. Если ваш мобильник быстро разряжается и сильно нагревается – это чуть более вероятный, но также неоднозначный признак того, что вас отслеживают (существует миллион куда более вероятных тому объяснений).

Вообще, для прослушки телефонов спецслужбам нужно основание в виде оперативно-розыскных мероприятий, но на практике формальный повод для ОРМ всегда можно придумать. Как отмечает Светлана Сидоркина, адвокат Дмитрия Бученкова, Алексея Гаскарова и Таисии Осиповой, в России практически невозможно оспорить законность прослушки, потому что многие документы о слежке за подозреваемыми традиционно засекречивают. По закону, оперативники должны передавать следствию оригиналы записей телефонных разговоров. Но проверить, что передан именно оригинал прослушки, а не её копия, адвокаты не могут. Так что правоохранители могут приобщать к делам смонтированные записи.

«Любые чувствительные звонки нужно делать не напрямую через оператора, а через приложения, поддерживающие шифрование. Например, Signal предоставляет такую возможность», – подчеркивает Юлаев. Signal считается наиболее защищенным средством голосовой связи, но и Skype, WhatsApp, Viber или звонки в Facebook будут более надежным способом сохранить анонимность звонка, чем обычный телефонный звонок.

Другим способом слежки является отслеживание списка звонков для выявления наиболее частых ваших собеседников. Классическим примером такой разработки является «дело белорусских анархистов». Власти Беларуси были в ярости после поджога бутылкой с зажигательной смесью автомобиля на территории российского посольства в Минске в 2010 году, на поимку поджигателей были брошены серьезные силы.

По словам Николая Дедка, отсидевшего пять лет по этому уголовному делу, на момент поджога у белорусского КГБ было скудное досье на местных анархистов. Но это упущение они исправили быстро: «По айпишникам вычислили всех активных анархо-блогеров, в том числе меня, и нагрянули с обысками, закрыли. А потом по списку контактов у каждого в телефоне начали также делать обыски и закрывать людей. То есть они выбирали, например, 10 человек с твоего мобильника, которым ты чаще всего звонил, и закрывали их. Потом у каждого из них брали мобильник и отрабатывали по такой же схеме. В общей сложности по нашему делу было задержано более 150 человек, не только анархистов». Большинство задержанных отпустили, а пятерых отправили под суд.

Свобода сообщений

СМС – самая небезопасная из всех форм общения. Сообщения в обычных мессенджерах тоже могут быть перехвачены. Теперь, впрочем, все больше мессенджеров, по умолчанию шифрующих сообщения – если раньше этим славился Telegram, то с апреля сообщения также шифруют WhatsApp и Viber.

По оценке «Либертарной технологической группы», самым защищенным остается Jabber с шифрованием off-the-record messaging – но, при этом, и крайне неудобным, особенно на смартфонах. Далее идет Signal, за ним – Telegram и WhatsApp.

В Telegram существуют также безопасные «секретные чаты» – во-первых, для того чтобы прочесть вашу переписку взломщику придется завладеть вашим телефоном, а во-вторых, вы можете настроить автоматическое удаление сообщений из истории через какой-то промежуток времени, тогда даже и, похитив телефон, злоумышленник не сможет прочесть переписку.

Таким образом, взлом Telegram у Козловского и Албурова не привел к утечке сообщений из их секретных чатов, если они такие вообще вели. Но и этого взлома можно было бы избежать при условии двухфакторной авторизации.

Важно отметить, что двухфакторная аутентификация не обязательно предполагает подтверждение по смс. Более того, оно считается небезопасным. Двойную аутентификацию можно обеспечивать, например, с помощью токена. После скандала с Албуровым и Козловским компания Positive Technologies продемонстрировала, что перехватывать SMS могут не только спецслужбы, и опубликовала схему вскрытия таким образом WhatsApp и Telegram. В Telegram, правда, взломщики не смогли получить доступ к секретным чатам, а в WhatsApp – к переписке в целом. Но в обоих случаях они получили возможность самостоятельно вести переписку с захваченных аккаунтов.

Двухфакторная авторизация реально срабатывает на практике. Так, например, 3 мая хакеры пытались захватить рабочую почту и твиттер сотрудницы «Открытой России» Полины Немировской. «Пароли у меня украли, но у меня стояла двухфакторная верификация, и пароли им не сильно помогли. Как только мне пришла смска с кодом для входа в почту, я поняла, что что-то не так, почту отключила на какое-то время и сбросила пароль. С твиттером то же самое почти. Там есть функция входа без пароля, по коду из SMS, и эти коды мне за день приходили 14 раз, пока я не отключила функцию входа по коду. Я думаю, что это какие-то хакеры-любители, ФСБ бы симку скопировала и мне SMS отключила, как у Албурова», – рассказала Немировская. Албурову и Козловскому «двухфакторка» тоже могла бы помочь, тогда бы при взломе их Telegram пришлось бы не только отключать SMS, но и как-то подбирать дополнительный пароль, заранее определенный хозяином аккаунта.

Свобода хранения информации

Получить доступ к смартфону можно также найдя уязвимость в операционной системе и заразив его вирусом, но эта задача крайне сложная. Спецслужбы также не имеют прямого и непосредственного доступа к «софту», хотя и предпринимают попытки получить (Apple до сих пор судится по этому поводу с властями). Так что, хранящуюся в телефоне информацию проще всего получить, физически завладев вашим телефоном.

По словам Дмитрия Динзе, адвоката Олега Сенцова и Петра Павленского, если сохранение конфиденциальности информации на смартфоне для вас приоритетно, неплохо приобрести аппарат и программное обеспечение, обеспечивающее блокировку/уничтожение информации в случае нескольких неправильных вводов пароля. Динзе рассказывает, что в одном из дел, которые он вел, у его клиента был такой смартфон, и следователь был крайне разочарован после попытки вскрыть его.

На смартфонах работают сервисы, хорошо зарекомендовавшие себя на «больших компьютерах»: TOR, защищенная почта Riseup. «Смартфон должен иметь последнюю версию операционной системы и установленных приложений, все приложения должны быть установлены исключительно из доверенных источников. Мессенджеры с открытым исходным кодом, использующие end-to-end шифрование и, по возможности, двухфакторную аутентификацию, достаточно безопасны при правильном использовании», – рассказывает Михаил Абрамов, специалист Отдела анализа защищенности компании «Информзащита».

Если к человеку есть достаточно серьезный интерес спецслужб, нельзя быть полностью уверенным в том, что специально под ваш смартфон не написана вредоносная программа, умеющая не выдавать себя и отправляющая различную информацию с вашего устройства. Но в российских реалиях, такое, видимо, редкость.

«Спецслужбам гораздо легче вашу квартиру, чем скайп или вайбер прослушать. Характерный пример – дело Никиты Тихонова и Евгении Хасис. В нем нет никакого перехвата трафика – при том, что квартира, в которой их задержали, даже на видео писалась. Оперативные мероприятия проводили сотрудники центрального аппарата ФСБ, а о деле директор ведомства отчитывался тогдашнему президенту Дмитрию Медведеву», – рассуждает Максим Солопов, криминальный репортер «Медиазоны».

В деле соратника Никиты Тихонова по Боевой организации русских националистов, Ильи Горячева очень много его переписки из скайпа, ICQ и почты. Но никто компьютер и аккаунты Горячева не ломал. Как рассказал The Insider адвокат Горячева Марк Фейгин, Горячев сам выдал пароли от своего компьютера сербской контрразведке – изначально он был задержан в этой стране и затем экстрадирован в Россию. Фейгин уверен, что в большинстве случаев в России правоохранители получают доступ к аккаунтам, изымая устройства, незапароленные и залогиненные на разных сервисах и в соцсетях.

Иногда соцсети при сотрудничестве с властями заходят совсем далеко. Нагатинский районный суд Москвы на прошлой неделе приступил к рассмотрению уголовного дела против Демушкина – за посты в соцсетях. Демушкин рассказал The Insider, что дело его вел Следственный комитет Москвы, а оперативной сопровождение обеспечивало ФСБ. Интернет-провайдеру Демушкина и администрации «ВКонтакте» ими был направлен запрос, и следствию был выдан доступ к его аккаунту «ВКонтакте» и его переписка по электронной почте. Оперативники назначали встречи соратникам Демушкина, используя его аккаунт «ВКонтакте» от его имени.

Советы Шалтай-Болтая

Группа «Анонимный интернационал» ответила на пару вопросов, связанных с информационной безопасностью.

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

— Да, многое зависит от модели и ПО на данной модели. Как правило наиболее уязвимо старое необновляемое ПО или новое еще «сырое».

— При вскрытиях вы чаще атакуете смартфоны, либо вам достаточно адреса электронной почты, аккаунта и т.п.?

— При физическом доступе к устройству снять с него информацию гораздо удобнее чем при удаленном доступе. Но получение физического доступа это уже больше оперативная работа, чем техническая.

— Как вы оцениваете: какие мессенджеры более уязвимы для вскрытия, какие — менее?

— Уязвимы все. Так как в любом случае мессенджером пользуется человек, а человеческий фактор никто не отменял. С технической точки зрения наименее уязвимы на наш взгляд это threema и telegram.

— Всегда ли Ваши операции успешны? Были ли ситуации, когда Вы пытались вскрыть чью-то почту, а она оказывалась слишком хорошо защищена?

— Это обыденный рабочий момент. Так бывает чаще, чем когда «успешно». Не смотрите фильмы про «гениальных хакеров». Хорошо если «успешными» будут процентов двадцать.

— Вообще насколько затратна, длительна «среднестатистическая» операция по вскрытию чужой почты, аккаунта или смартфона? Кому в России стоит опасаться такого рода атак?

— От часа до полугода. Затраты понятие растяжимое. Но если бюджет позволяет, то можно попробовать различные способы, включая целые мероприятия по получению физического доступа к устройству. Всем тем, кому есть, что скрывать. Хотя, конечно, мало просто владеть инсайдерской информацией, необходимо уметь с ней работать. Есть распространенное выражение «Кто владеет информацией тот владеет миром». Мы бы его перефразировали – «Миром владеет тот, кто может работать с полученной информацией».