Содержание

Если у вас появилось всплывающее окошко HEUR: Trojan.Andro >

Что это за вирусы такие?

Но давайте начнем сначала. Зачастую, при использовании различных программ пользователь сталкивается с рядом проблем. В большинстве случаев это всплывающие окна, которые предупреждают об угрозах сторонних программ. Вот тут и возникают пресловутые вирусы от HEUR:Trojan. Это такие вирусы, о которых часто предупреждает Сбербанк Онлайн. Вы могли видеть и другое название, например, Win32.Banker или AndroidOS.Agent.EB – это все те же вирусы.

Какие это вирусы и какие угрозы они несут в себе? HEUR: Trojan объединяет в себе особо опасные вирусы на Андроид, iOS и Windows. Главной особенностью является достаточно широкий функционал, из-за которого вирус может достаточно глубоко проникнуть в систему. А значит, уровень угрозы достаточно высокий.

Такие вирусы способны проникать в системные файлы очень быстро, а еще они могут маскироваться под обычный файл или приложение. При этом не всегда антивирусы предупреждают о возможных угрозах. Даже обычное посещение самого безобидного сайта может привести к заражению троянами.

Что делает HEUR: Trojan?

Как и у любого вируса, у этого семейства троянов есть свои функции. Итак, с какой целью ваше устройство хотят заразить:

- Массовое распространение сообщений на номера, в особенности на платные, включая и подтверждение всякого рода подписок, чтобы перехватить средства со счетов.

- Кража личных данных: паролей (преимущественно с банковских карт и электронных кошельков).

Звучит довольно опасно? К счастью, сегодня это семейство вирусов уже способны распознать множество антивирусных программ. Из самых популярных это Kaspersky, Dr.WEB, AVAST и пр.

Откуда можно заразиться вирусом?

Самой распространенной причиной появления вирусов является типичная неосторожность:

- Скачивание игр, не имеющих лицензии, загрузка медиа-, аудиофайлов с сомнительных ресурсов.

- Посещение сайтов, где присутствуют много картинок, gif-анимаций, разных ссылок, которые распространяются как спам в почтовые электронные ящики. В данном случае подхватить вирус проще простого, поскольку одно нажатие не туда, и вирус активируется сразу же.

- Передача файлов между пользователями, один из которых уже заражен вирусом.

- Переход на подозрительные ссылки в смс-сообщениях или в письме на почте.

Какие трояны встречаются чаще всего:

- Agent.EB или Androidos.Boogr.Gsh позволяют установить специальную программу, которая способна ввести рекламу во все сторонние приложения.

- AndroidOS.Agent — вид вируса, который распространяется по смс, а используется он для того, чтобы оформились платные подписки на те же самые номера.

- Generic.Miner.Gen способен продавать трафик, скачивать разного рода файлы и перенаправлять на нужный адрес.

- Generic — этот файл находится под вопросом у вирусной системы, к данному типу относятся и официальные приложения, в которых обнаруживаются отслеживающие информацию программы.

Как удалять такие вирусы

Базовое приложение от Сбербанка может предложить вам удалить вирус. Однако, если система и видит вирус, предлагая его удалить, полного удаления не произойдет. Решить проблему поможет обычное сканирование таких антивирусов как Dr.Web, AVG или Kaspersky. Эти программы подходят и для телефона, и для компьютера.

Итак, что нужно сделать:

- Удалите приложения, которые вы загружали не из Play Market, и те, какими вы больше не собираетесь пользоваться.

- Загрузите любой антивирусный сканер, например, Касперский или Dr.Web.

- Устанавливаем антивирус и запускаем, чтобы система просканировала файлы.

- Все предложенные для удаления или лечения файла обрабатываем.

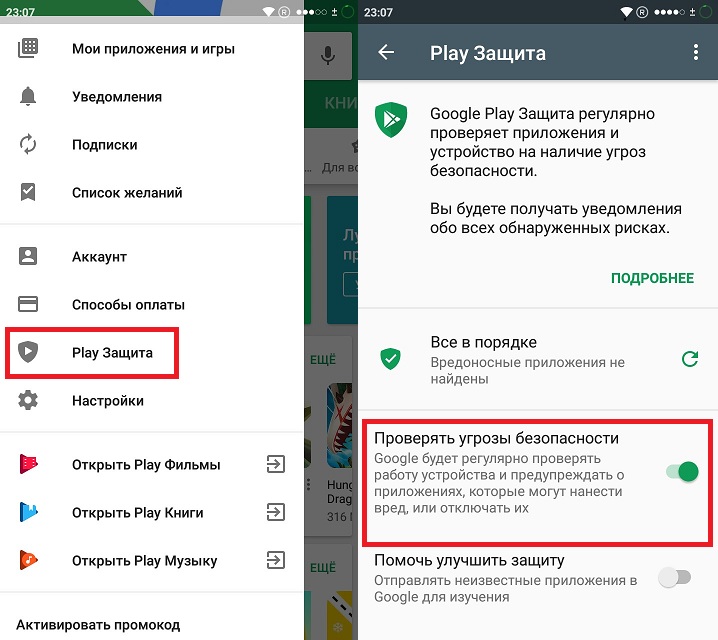

- Запустите опцию «Защита Play Market».

Для пункта 4, если вдруг при удалении файлов появился отказ в доступе, то вам нужно зайти в «Настройки» — «Конфиденциальность» — «Администраторы устройства». Убираем все галочки и перезапускаем сканер, чтобы сканировать повторно.

Если угрозы были обнаружены, появится опасный файл. Можно открыть его и вручную самому удалить. В этом случае Total Commander послужит вам помощником и быстро справится с данной проблемой. Есть еще специальная программа, которая может заморозить любой вирус, — Titanium BackUp.

Если успешно справились, поздравляем. Также стоит изменить все пароли и активировать двойную аутентификацию для лучшей защиты гаджета.

Trojan.Win32.Generic!BT Описание:

Trojan.Win32.Generic!BT определяется как неприятную Троян, который представляет высокий риск для всех скомпрометировано компьютера как он может ввести другие вредоносные вредоносных программ и вирусов в вашей компьютерной системы делать дальнейших убытков. Это довольно агрессивным и вредных. Обычно этот вирус может заразить компьютеры различными способами. Он может быть загружен через вредоносные скрипты драйв скачать из поврежденных порно и shareware / freeware веб-сайты, установил через спам электронной почты вложения, неделю СМИ и социальных сетях или осуществляемые другими угрозами на системе.

Как я получил Trojan.Win32.Generic!BT ?

Trojan.Win32.Generic!BT вирус является один из членов семьи троянца. Не важно, windows 7, XP или Vista пользователей, оно может вторгнуться без вашего разрешения. Большинство пользователей могут попробовать антивирус удалить его. Обычно Антивирус будет отчитываться в результате обнаружения этой вредоносной программы, но не может удалить его. Или может быть он говорит вам, что вирус был удален. Однако дней после или в следующий раз вы включите компьютер, вредоносный вирус является обратно. В то время ваша система становится все более опасной. Может сказать вам, что этот вид вымогателей является весьма рискованным. Потому что он может скрывать путем изменения различных расширений, которые трудно определить особенно для пользователя с немного компьютерных технологий. Что еще хуже, он может открыть бэкдоры нападавших, что они могут удаленно управлять вашей системы и наблюдать, что вы делаете на компьютере.

Как Trojan.Win32.Generic!BT произведения?

Во-первых измените ваш системный реестр windows. Во-вторых привести в более вредоносного вымогателей. В-третьих украдите вашу личную информацию, особенно число учетную запись и пароль. Хотя это недавно выпустила вирус, тысячи пользователей стали жертвами этого вредителя по данным исследований. Если вы случайно загружен плохой такие программы, как «Adobe мигалкой игрока» и установить его, или нажмите на порно ссылки, отправленные кем-либо преднамеренного или опасается, это был ад до сих пор. Я думаю, вы испытываете тонн спамером или вредоносных cookies в моем реестре, перенаправление происходит в поиск Google.

После его установки, этот вирус может испортить всю систему. Он прежде всего звучанием вверх ваш browsing и открывает несколько вкладок нежелательной в то время как вы занимаетесь серфингом Интернет. И учетная запись Facebook может быть взломана. Хакер будет отправлять несколько порно ссылки всем своим друзьям / семья без вашего сознания. Будучи как попало Троян, он имеет возможность сделать ваш компьютер уязвимым для удаленных атак, которые могут привести к потере денег и, возможно, кражи личных данных. Вы найдете ваш компьютер действует медленнее, чем раньше, во время запуска, выключения, игр и серфинга в Интернете. Следовательно это должно избавиться от Trojan.Win32.Generic!BT в времени.

Скачать утилиту чтобы удалить Trojan.Win32.Generic!BT

Червь, предоставляющий злоумышленнику удаленный доступ к зараженной машине. Является приложением Windows (PE-EXE файл).

![]()

Червь, предоставляющий злоумышленнику удаленный доступ к зараженной машине. Является приложением Windows (PE-EXE файл). Имеет размер 94208 байт. Написан на Visual Basic.

Инсталляция

После запуска червь копирует свое тело в файл:

Также создается файл: содержащий строки: Для автоматического запуска созданной копии при каждом следующем старте системы создается ключ системного реестра:

Распространение

Червь копирует свое тело на все доступные для записи логические и съемные диски под следующим именем:

Вместе со своим исполняемым файлом червь помещает файлы: что позволяет червю запускаться каждый раз, когда пользователь открывает зараженный раздел при помощи программы "Проводник". Созданным файлам присваиваются атрибуты "скрытый" (hidden) и "системный" (system). Кроме того, червь способен распространяться при помощи программ обмена мгновенными сообщениями:

name="doc3">

Деструктивная активность

Весь деструктивный функционал вредоноса осуществляется исполняемым кодом, внедряемым в адресное пространство процесса "EXPLORER.EXE". Внедренный код выполняет следующие действия:

- в бесконечном цикле создает ключ системного реестра:

- Загружает из сети Интернет файлы по следующим ссылкам: (На момент создания описания загружался файл размером 135681 байт; детектируется Антивирусом Касперского как "Backdoor.Win32.Ruskill.p") (На момент создания описания загружался файл размером 169985 байт; детектируется эвристиком Антивируса Касперского как "HEUR:Trojan.Win32.Generic") Загруженные файлы сохраняются в системе как где – случайное имя (например: "H8F4D9

1.EXE"). После успешной загрузки файлы запускаются на выполнение.

Подписывайтесь на каналы "SecurityLab" в  Telegram и

Telegram и  Яндекс.Дзен, чтобы первыми узнавать о новостях и эксклюзивных материалах по информационной безопасности.

Яндекс.Дзен, чтобы первыми узнавать о новостях и эксклюзивных материалах по информационной безопасности.